- Autor Stanley Ellington ellington@answers-business.com.

- Public 2023-12-16 00:12.

- Zuletzt bearbeitet 2025-01-22 15:50.

Die häufigste Form von zwei - Faktorauthentifizierung Wenn Sie sich bei einem Konto anmelden, geben Sie Ihr Passwort ein und erhalten dann einen Code per Text auf Ihrem Telefon, den Sie dann benötigen zu Eintreten.

Was bewirkt auf diese Weise die Zwei-Faktor-Authentifizierung?

Zwei - Faktor-Authentifizierung (2FA), manchmal auch als. bezeichnet zwei - Schrittüberprüfung ordual Faktor-Authentifizierung , ist ein Sicherheitsverfahren, bei dem der Benutzer zwei unterschiedlich Authentifizierung Faktoren, die sich selbst überarbeiten, um sowohl die Anmeldeinformationen des Benutzers als auch die Ressourcen, auf die der Benutzer zugreifen kann, besser zu schützen.

Wie funktioniert die 2-Wege-Authentifizierung? Mit 2 - Faktor-Authentifizierung , eine zusätzliche Sicherheitsebene ist Ihrem Konto hinzugefügt, um zu verhindern, dass sich jemand einloggt, selbst wenn er Ihr Passwort hat. Diese zusätzliche Sicherheitsmaßnahme erfordert, dass Sie Ihre Identität mit einem zufälligen 6-stelligen Code überprüfen, den wir Ihnen bei jedem Anmeldeversuch zusenden.

In ähnlicher Weise kann man sich fragen, was ist eine 2-Stufen-Verifizierung und wie funktioniert sie?

Anmachen 2 - Schritt Verifizierung . Mit 2 - Schritt Verifizierung (auch bekannt als zwei - Faktor Authentifizierung), fügen Sie Ihrem Konto eine zusätzliche Sicherheitsebene hinzu. Nachdem Sie es eingerichtet haben, melden Sie sich in Ihrem Konto an Zwei schritte Verwendung: Etwas, das Sie kennen (Ihr Passwort) Etwas, das Sie haben (wie Ihr Telefon oder ein Sicherheitsschlüssel-Dongle)

Warum ist eine Zwei-Faktor-Authentifizierung notwendig?

Zwei - Faktor-Authentifizierung (2FA)wird manchmal als multiple bezeichnet Faktor-Authentifizierung . Insimpleterms fügt es jeder Online-Plattform, auf die Sie zugreifen, eine zusätzliche Sicherheitsebene hinzu. Wenn Sie einen weiteren Schritt zur Authentifizierung Ihrer Identität hinzufügen, wird es für einen Angreifer schwieriger, auf Ihre Daten zuzugreifen.

Empfohlen:

Wie verwende ich Kieselgur gegen Zecken in meinem Garten?

Natürliche Zeckenkontrolle in Ihrem Garten Zecken können von Nagetieren getragen und auf Ihre Haustiere übertragen werden. Sie können diese Bereiche reinigen, wenn sie Ablagerungen aufweisen. Bestäuben Sie mit einem Applikator mit DE und entlang der Kante Ihres Hauses (wenn Sie hohe Gräser neben Ihrem Haus gepflanzt haben, sollten Sie diese auch gezielt angreifen)

Wie verwende ich KrisFlyer-Meilen?

KrisFlyer-Mitglieder können ihre Meilen auch auf vielfältige Weise einlösen – von Flugtickets und Upgrades bei Singapore Airlines, SilkAir, Scoot und anderen Partnerfluggesellschaften bis hin zur Verwendung von Meilen zum Bezahlen von Flügen, Hotelaufenthalten, Mietwagen, Einkäufen auf KrisShop.com und mehr

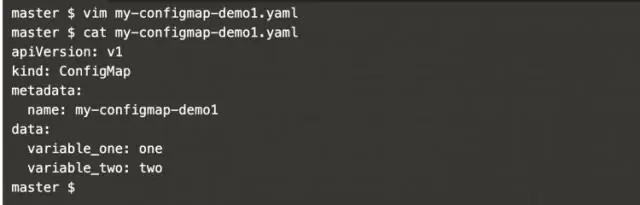

Wie verwende ich Kubernetes ConfigMap?

Konfigurieren eines Pods für die Verwendung einer ConfigMap Erstellen Sie eine ConfigMap. Definieren Sie Containerumgebungsvariablen mithilfe von ConfigMap-Daten. Konfigurieren Sie alle Schlüssel-Wert-Paare in einer ConfigMap als Containerumgebungsvariablen. Verwenden Sie ConfigMap-definierte Umgebungsvariablen in Pod-Befehlen. Fügen Sie ConfigMap-Daten zu einem Volume hinzu. ConfigMaps und Pods verstehen

Wie verwende ich die ITA-Software?

Verwenden Sie Ihre Flugnummer, Abflugzeit und Tarifklassencodes, um den entsprechenden Tarif auf der Website der Fluggesellschaft zu finden. Verwenden Sie dieselben Informationen und finden Sie dieselben Codes bei einem Online-Buchungsagenten wie Priceline oder Expedia. Bringen Sie Ihren ITA Matrix-Buchungscode zu einem Reisebüro, wenn Sie den niedrigsten Tarif nicht finden konnten

Wie verwende ich die Heroku-Befehlszeile in Windows?

Einführung und Installation von Heroku CLI auf einem Windows-Rechner Schritt 1: Laden Sie das Windows-Installationsprogramm herunter. Laden Sie hier das entsprechende Installationsprogramm für Ihre Windows-Installation entsprechend der Systemkonfiguration herunter. Schritt 2: Ausführen des Installationsprogramms auf dem System. Schritt 3: Festlegen des Zielordners. Schritt 4: Installation: Schritt 5: Anmeldung für die Heroku-Dienste: